Безопасность пользовательских паролей — одна из ключевых задач разработки веб-приложений, ведь утечка паролей может привести к серьезным последствиям. В данной статье мы рассмотрим, как использовать Python Flask-Security и bcrypt для защиты паролей ваших пользователей.

Python Flask-Security — это расширение для Flask, которое предоставляет много полезных функций для работы с авторизацией и аутентификацией. Bcrypt — это алгоритм хеширования паролей, который обеспечивает высокую стойкость к взлому.

Для начала установим Flask-Security и bcrypt с помощью менеджера пакетов pip:

$ pip install Flask-Security bcrypt

В следующем шаге подключим Flask-Security в наше приложение и настроим настройки безопасности:

from flask import Flask

from flask_sqlalchemy import SQLAlchemy

from flask_security import Security, SQLAlchemyUserDatastore

app = Flask(__name__)

app.config['SQLALCHEMY_DATABASE_URI'] = 'sqlite:///app.db'

app.config['SECRET_KEY'] = 'super-secret-key'

db = SQLAlchemy(app)

class User(db.Model):

id = db.Column(db.Integer, primary_key=True)

email = db.Column(db.String(100), unique=True)

password = db.Column(db.String(255))

user_datastore = SQLAlchemyUserDatastore(db, User)

security = Security(app, user_datastore)

Теперь, когда мы подключили Flask-Security, давайте реализуем функцию для шифрования паролей с использованием bcrypt:

from bcrypt import gensalt, hashpw

def encrypt_password(password):

salt = gensalt()

hashed_password = hashpw(password.encode('utf-8'), salt)

return hashed_password.decode('utf-8')

Эта функция генерирует соль для пароля и затем применяет bcrypt для хеширования пароля. Полученный хешированный пароль возвращается в виде строки.

Теперь мы можем использовать эту функцию для защиты паролей пользователей в нашем приложении Flask-Security:

from flask_security import hash_password

password = 'my_secure_password'

encrypted_password = encrypt_password(password)

hashed_password = hash_password(encrypted_password)

user = User(email='test@example.com', password=hashed_password)

db.session.add(user)

db.session.commit()

Теперь пароль пользователя будет сохранен в зашифрованном виде в базе данных и будет надежно защищен от взлома.

Использование Python Flask-Security и bcrypt для зашифрования паролей — простой и надежный способ обеспечить безопасность пользователей веб-приложений. Не забудьте выполнять регулярные обновления и поддерживать систему в актуальном состоянии, чтобы обеспечить максимальную защиту.

Зачем шифровать пароль?

При использовании незашифрованного пароля, его значение можно легко перехватить и использовать для несанкционированного доступа к аккаунту пользователя или взлома системы. Шифрование пароля позволяет увеличить уровень безопасности, делая его непонятным и невозможным для расшифровки третьими лицами.

Одним из распространенных методов шифрования пароля является использование алгоритма bcrypt. Этот алгоритм обеспечивает надежную защиту паролей, так как основан на медленной хеш-функции с солью, что делает процесс взлома сложным и требующим много времени и вычислительных ресурсов.

Использование Flask-Security и bcrypt в Python позволяет разработчикам легко реализовывать шифрование паролей в своих проектах. Надежность и безопасность паролей доступа становятся высокими благодаря применению этих инструментов, что позволяет пользователям быть уверенными в сохранности своих личных данных и защищенности своих аккаунтов.

Python Flask-Security

Основная цель Flask-Security — обеспечить безопасность веб-приложений, обеспечивая защиту от несанкционированного доступа, аутентификацию пользователей и управление ролями и разрешениями.

С помощью Flask-Security вы можете добавить модели пользователей, ролей, разрешений и аутентификационных методов в свое Flask-приложение. Расширение также предоставляет возможности для работы с формами регистрации, входа, смены пароля и др.

Одним из ключевых моментов в Flask-Security является безопасное хранение паролей пользователей. Для этого используется алгоритм bcrypt, который основан на хеш-функции Blowfish. Bcrypt обеспечивает высокую степень защиты паролей, так как хеширует пароль с помощью соли — случайного значения, добавляемого к паролю перед хешированием. Это обеспечивает уникальность хеша для каждого пароля, а также делает его устойчивым к атакам подбора.

Использование Flask-Security с bcrypt в Flask-приложении позволяет защитить пароли пользователей от несанкционированного доступа и повысить общую безопасность вашего приложения.

В целом, Flask-Security — это мощное расширение, которое обеспечивает надежную аутентификацию и авторизацию в Flask-приложениях, а также предоставляет инструменты для безопасного хранения паролей пользователей.

bcrypt

| Название | Описание |

|---|---|

| bcrypt |

bcrypt — это алгоритм хеширования паролей, который является одним из самых безопасных и наиболее рекомендуемых для использования. Он основан на блочном шифре Blowfish и использует соль и множественные хеширования для предотвращения так называемых атак по словарю и перебора. |

| Flask-Security |

Flask-Security — это расширение для Flask, которое предоставляет инструменты для аутентификации, авторизации и управления пользователями. Оно включает в себя поддержку bcrypt для хеширования паролей пользователей. |

| Хеширование паролей в Flask-Security с использованием bcrypt |

Для хеширования паролей с использованием bcrypt в Flask-Security необходимо установить расширение bcrypt через менеджер пакетов pip и настроить его в приложении Flask. После установки и настройки bcrypt будет автоматически использоваться Flask-Security для хеширования паролей пользователей. |

Шифрование пароля

В Python Flask-Security для шифрования пароля используется библиотека bcrypt. Bcrypt является солевым (salt) алгоритмом хеширования паролей, что означает, что для одного и того же пароля генерируется разный хеш в зависимости от соли, что повышает безопасность.

Для того чтобы зашифровать пароль с помощью bcrypt, необходимо выполнить следующие шаги:

- Генерация соли: соль — это случайная последовательность символов, которая добавляется к паролю перед шифрованием.

- Создание хеша: пароль и соль смешиваются вместе и с помощью библиотеки bcrypt формируется хеш.

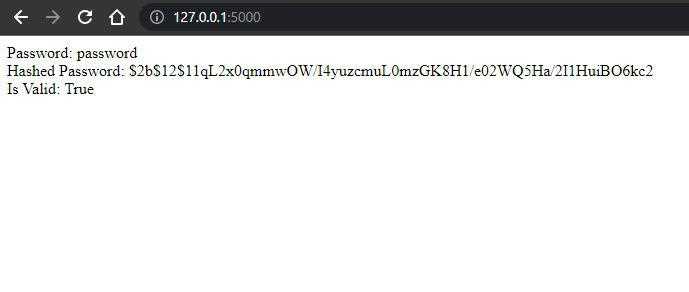

Python Flask-Security предоставляет удобный способ зашифровать пароль с помощью функции `generate_password_hash`. Эта функция принимает пароль и генерирует хеш с использованием bcrypt.

| import flask_bcrypt |

|---|

| password = «my_password» |

| hashed_password = flask_bcrypt.generate_password_hash(password) |

Теперь `hashed_password` содержит зашифрованный пароль, который можно безопасно сохранить в базе данных. Для проверки пароля во время аутентификации используется функция `check_password_hash`.

| import flask_bcrypt |

|---|

| hashed_password = «$2a$12$k0rAKMmR7UVEun7dS6eTxO2v.Dr/A37J0tYnXuFUtq3DAPO0rhAlW» |

| password = «my_password» |

| is_valid = flask_bcrypt.check_password_hash(hashed_password, password) |

В данном примере переменная `is_valid` будет содержать значение True, если пароль является правильным.

Использование bcrypt для шифрования паролей в Python Flask-Security позволяет обеспечить безопасность пользователей и защитить их данные от несанкционированного доступа.

Шаг 1: Установка Flask-Security и bcrypt

Вам понадобится установить Flask-Security, который является расширением для Flask, предоставляющим различные функции для аутентификации и авторизации пользователей. Вы можете установить его с помощью следующей команды:

pip install Flask-Security

Затем вам необходимо установить bcrypt, который является библиотекой для хеширования паролей. Вы можете установить его с помощью следующей команды:

pip install bcrypt

После установки этих пакетов вы будете готовы начать использовать Flask-Security и bcrypt для защиты пароля в вашем проекте. Продолжайте чтение, чтобы узнать, как это сделать.

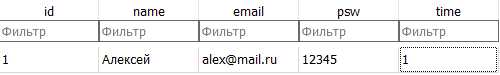

Шаг 2: Создание модели пользователя

Основные поля, которые мы будем хранить в модели пользователя, включают:

- id: уникальный идентификатор пользователя

- email: адрес электронной почты пользователя

- password: зашифрованный пароль пользователя

- active: флаг, указывающий, активен ли пользователь

- roles: роли пользователя

Ниже приведен пример кода для создания модели пользователя:

from flask_sqlalchemy import SQLAlchemy

from flask_security import UserMixin, RoleMixin

db = SQLAlchemy()

class Role(db.Model, RoleMixin):

id = db.Column(db.Integer(), primary_key=True)

name = db.Column(db.String(50), unique=True)

description = db.Column(db.String(255))

class User(db.Model, UserMixin):

id = db.Column(db.Integer(), primary_key=True)

email = db.Column(db.String(255), unique=True)

password = db.Column(db.String(255))

active = db.Column(db.Boolean())

roles = db.relationship('Role', secondary='user_roles',

backref=db.backref('users', lazy='dynamic'))

Класс Role представляет собой модель роли пользователя, которая содержит поля id, name и description. Класс User представляет модель пользователя и содержит поля id, email, password, active и roles. В поле roles устанавливается связь многие-ко-многим с моделью Role.

Теперь у нас есть модель пользователя, которую мы можем использовать для хранения данных о пользователях в нашем приложении.

Шаг 3: Шифрование пароля

Для безопасного хранения паролей в базе данных необходимо использовать алгоритм хеширования. В данном проекте мы будем использовать библиотеку bcrypt для шифрования паролей.

Хеширование пароля происходит в два этапа:

- Создание «соли» — случайной строки, которая добавляется к паролю перед хешированием. «Соль» уникальна для каждого пользователя и предотвращает прямое сравнение хешей паролей.

- Хеширование пароля с помощью алгоритма bcrypt. Этот алгоритм является относительно медленным и использует «соль», что делает его безопасным даже в случае утечки хэшей паролей.

В Flask-Security процесс шифрования пароля автоматически выполняется при создании нового пользователя или при изменении его пароля.

Вот пример кода, который эффективно шифрует пароль с использованием bcrypt:

import bcrypt

def hash_password(password):

# Генерация "соли"

salt = bcrypt.gensalt()

# Хеширование пароля

hashed_password = bcrypt.hashpw(password.encode('utf-8'), salt)

return hashed_password

def verify_password(password, hashed_password):

# Проверка соответствия пароля и хеша

return bcrypt.checkpw(password.encode('utf-8'), hashed_password)

Теперь вы знаете, как безопасно шифровать пароли с использованием bcrypt. Это поможет защитить ваших пользователей от возможных хакерских атак и утечек данных.

Далее мы рассмотрим, как использовать Flask-Security для авторизации пользователей и защиты маршрутов в вашем Flask-приложении.

Проверка шифрованного пароля

После того, как пароль был зашифрован с помощью bcrypt, его можно проверить на совпадение с введенным пользователем паролем. Для этого используется метод check_password_hash из модуля bcrypt.

Пример проверки шифрованного пароля:

from flask_bcrypt import check_password_hash

def check_password(encrypted_password, plain_password):

return check_password_hash(encrypted_password, plain_password)

Метод check_password_hash возвращает True, если пароль совпадает, и False, если не совпадает. Это позволяет вам выполнять проверку пароля при аутентификации пользователя.

Шаг 1: Получение хэша пароля из базы данных

Для получения хэша пароля, мы используем библиотеку bcrypt, которая предоставляет удобные функции для работы с хэшами паролей. Прежде чем мы начнем использовать bcrypt, необходимо установить его с помощью pip:

pip install bcryptКогда установка завершена, мы можем начать получать хэш пароля. Во-первых, необходимо импортировать функцию генерации хэша из bcrypt:

from bcrypt import generate_password_hashЗатем, мы можем использовать эту функцию для создания хэша пароля. В качестве аргумента, передаем пароль, который нужно зашифровать. Например:

plain_password = "mypassword"

hashed_password = generate_password_hash(plain_password)Теперь переменная hashed_password содержит хэш пароля, который мы можем сохранить в базу данных. Важно заметить, что каждый раз, когда мы шифруем один и тот же пароль, результат будет отличаться, так как bcrypt использует случайную «соль» для улучшения безопасности.

Таким образом, мы завершили первый шаг и получили хэш пароля из базы данных. Теперь мы можем переходить к второму шагу — проверке пароля.